Office beschermen tegen de CVE-2026-21509 kwetsbaarheid: een stapsgewijze handleiding

Onlangs, op 26 januari 2026, bracht Microsoft met spoed een cruciale update uit om een ernstig probleem aan te pakken. Zero-day kwetsbaarheid van Microsoft Office biedt kwaadwillenden de mogelijkheid om beveiligingsfuncties te omzeilen. Deze kwetsbaarheid is geïdentificeerd als CVE-2026-21509. Componenten van Microsoft Office blijven een aantrekkelijk doelwit voor zero-day-aanvallen.

Aangezien Microsoft Office de ruggengraat vormt van organisaties, van e-mail tot spreadsheets, presentaties en documenten, heeft deze ontdekking een schokgolf door de cybersecuritywereld gestuurd.

Aangezien Microsoft Office de ruggengraat vormt van organisaties, van e-mail tot spreadsheets, presentaties en documenten, heeft deze ontdekking een schokgolf door de cybersecuritywereld gestuurd.

Wat is het goede nieuws? Je hoeft niet langer te wachten op de volledige distributie van de patch; er zijn nu praktische stappen die je kunt nemen om je systeem te beschermen.

Hieronder volgt een overzicht van die stappen.

de bedreiging

Door misbruik te maken van de kwetsbaarheid CVE-2026-21509 kunnen aanvallers beveiligingsfuncties omzeilen die kwetsbaarheden binnen een Office-omgeving isoleren. De dreiging strekt zich daarom uit tot:

- Microsoft Office 2016

- Microsoft Office 2019

- LTSC 2021 en 2024

- Microsoft 365-bedrijfstoepassingen

Bovendien lag de hoofdoorzaak van deze dreiging in het gebruik van onbetrouwbare gegevens bij het nemen van beveiligingsbeslissingen met betrekking tot CWE-807.

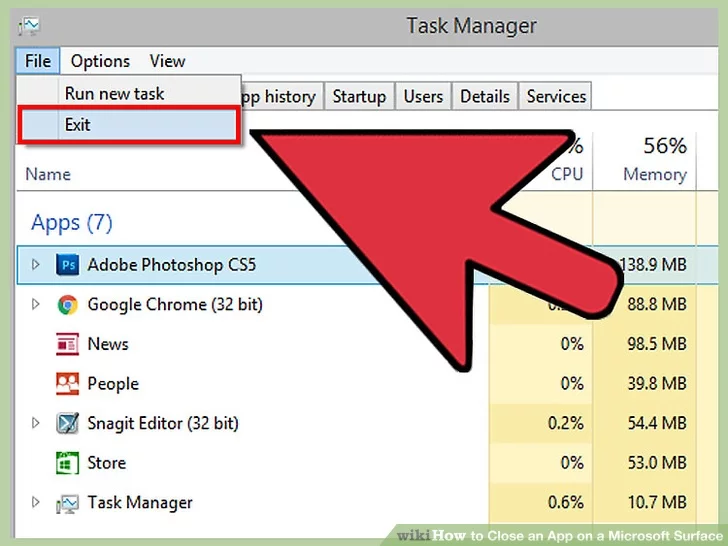

Stap 1: Start de Office-toepassingen opnieuw op.

Microsoft heeft een beveiligingsmaatregel geïntroduceerd die automatisch wordt geactiveerd als u Microsoft 365 of Office 2021 gebruikt. Deze maatregel werkt echter alleen als u de toepassingen opnieuw opstart.

Wat kan er gedaan worden?

- Selecteer en sluit PowerPoint, Word, Excel en Outlook volledig af.

- Daarna kunt u het opnieuw openen.

- Herhaal deze stap op alle apparaten binnen de organisatie.

Deze methode dwingt Microsoft Office om bijgewerkte beveiligingsconfiguraties opnieuw te laden, waardoor de meest voorkomende aanvalsvectoren verder worden geblokkeerd.

Image Credit WikiHowtech

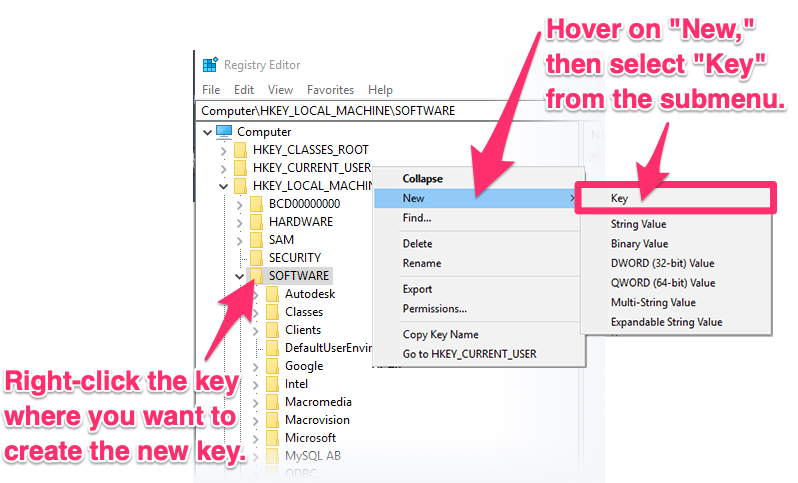

Stap 2: Herstel het register voor Microsoft Office 2019 en 2016

Als uw bedrijf al Office 2019 of 2016 gebruikt, kunt u de handmatige oplossing in het logboek hieronder volgen. Windows.

Voordat je wijzigingen aanbrengt:

- Druk op Win+R en typ regeditDruk vervolgens op Enter.

- Selecteer in de Register-editor Bestand en vervolgens Exporteren.

- Sla het bestand bovendien op als “Registry_Backup.reg” op uw systeem.

De hervormingen doorvoeren:

Ga op zoek naar

HKEY_LOCAL_MACHINESOFTWAREMicrosoftOffice16.0Common

- Klik met de rechtermuisknop op Gemeenen selecteer Nieuwe, Selecteer vervolgens sleutel

- Nu moet u de sleutel de naam {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B} geven.

Geef vervolgens deze nieuwe sleutel op:

- Klik met de rechtermuisknop en ga naar NIEUW, kies dan DWORD-waarde (32-bits)

- Geef dit een naam: Compatibiliteitsvlaggen

- Dubbelklik vervolgens en stel de waarde in op: 400

- Klik OKSluit vervolgens de registereditor.

- Start tot slot uw computer opnieuw op.

Deze registerwijziging blokkeert een kwetsbaar object dat door aanvallers misbruikt zou kunnen worden.

Image Credit LandFX

Stap 3: Versterk de weerstand tegen bijlagen

Het belangrijkste om te weten is dat de meeste aanvallen die verband houden met CVE-2026-21509 beginnen met phishing-e-mails. Daarom is het raadzaam om uw beveiliging te versterken via uw Outlook-instellingen.

Aanbevolen opties:

- Schakel de automatische preview uit.

- Schakel het automatisch downloaden van externe content uit.

- Zorg er ook voor dat u alleen de beveiligde weergave gebruikt.

Klik op Bestand, selecteer vervolgens Opties, ga naar Vertrouwenscentrum, vervolgens naar Instellingen en kies Bijlagen verwerken.

Tips om phishing te voorkomen:

Train uw medewerkers, want technologie alleen is niet voldoende om deze aanvallen te voorkomen.

Let op de waarschuwingssignalen:

- E-mails die urgentie aangeven, zoals 'Direct openen' of 'Account geblokkeerd'.

- Afzenderadressen die ongebruikelijk lijken. Bijvoorbeeld support@microsoft.com.

- Het ontvangen van onverwachte facturen en leveringsmeldingen.

- Daarnaast kunt u gecomprimeerde bestanden van ongebruikelijke typen verkrijgen, zoals .img, .iso en .hta.

- Links die niet gesynchroniseerd zijn met het domein van de afzender.

Veilige gewoonten:

- Controleer uw bestellingen telefonisch of via de chat.

- Beweeg uw muis over een link voordat u erop klikt.

- Meld verdachte e-mails onmiddellijk aan de IT-afdeling.

- Schakel macro's in documenten niet in.

Reacties zijn gesloten.