Na 30 jaar: Microsoft stopt met NTLM... Dit is waarom!

NTLM (New Technology LAN Manager) is al meer dan 30 jaar een essentieel authenticatieprotocol in Windows. Het heeft bedrijven geholpen bij de overstap van de verouderde LAN Manager-authenticatie naar moderne bedrijfsnetwerken.

Maar de tijden zijn veranderd. Het werd aangekondigd. Microsoft Onlangs kondigde het bedrijf aan dat het NTLM standaard zal uitschakelen in nieuwe versies van Windows. Dit betekent het einde van dit wettelijk verplichte authenticatieprotocol sinds de introductie ervan in 1993.

Deze stap geeft aan dat oudere beveiligingsmodellen niet langer geschikt zijn voor de huidige, door wantrouwen gedreven wereld. Hieronder volgt een analyse van de redenen waarom NTLM werd stopgezet en vervangen door Kerberos.

Een korte samenvatting van NTLM

Het Network Management for New Technology (NTLM) LAN werd ontwikkeld in de jaren negentig, toen bedrijfsnetwerken relatief klein waren en beperkt bleven tot de fysieke grenzen van het kantoor. Bovendien gebruikt NTLM, als een authenticatieprotocol gebaseerd op een uitdaging-en-antwoordmechanisme, een gehashte versie van het wachtwoord in plaats van het over het netwerk te verzenden.

NTLM was geschikter voor omgevingen waar netwerken lokaal waren zonder centrale domeincontroller, en waar apparaten werden gebruikt om in werkgroepen te werken in plaats van in domeinen.

NTLM is echter niet specifiek ontworpen voor hybride netwerken, thuiswerkers, cloudomgevingen en moderne dreigingen. Ondanks deze beperkingen verdwijnt het niet helemaal. Het zal blijven dienen als een alternatieve authenticatiemethode wanneer Kerberos niet beschikbaar is.

Waarom stopt Microsoft met NTLM?

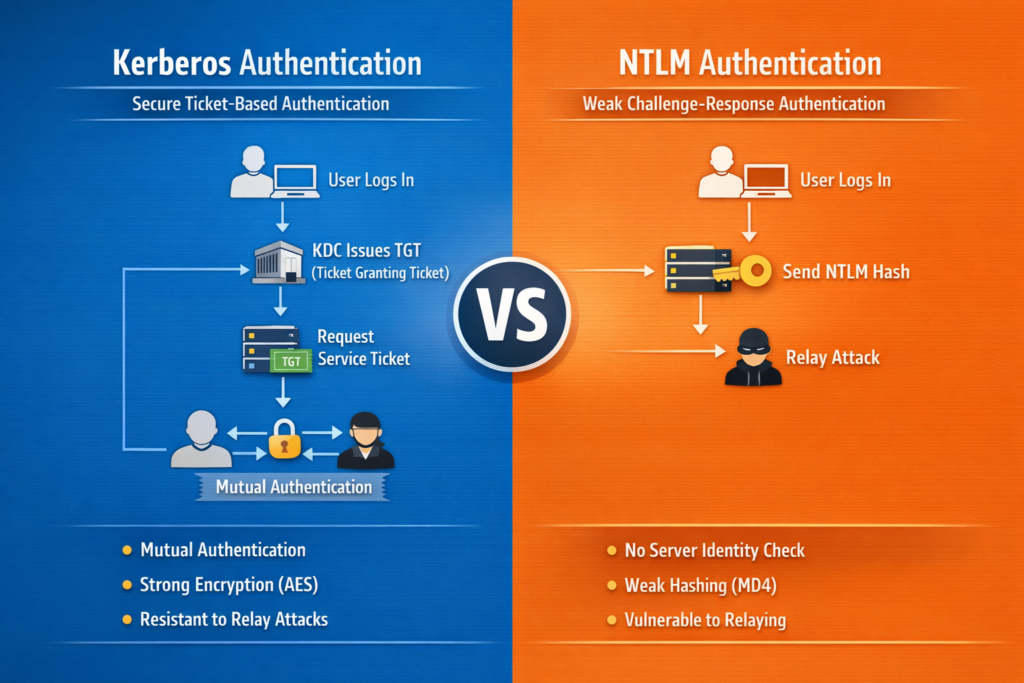

Microsofts beslissing om de NTLM-virtuele machine uit te schakelen is ingegeven door één cruciale realiteit: NTLM is fundamenteel onveilig volgens moderne standaarden. Laten we enkele redenen op een rijtje zetten:

- NTLM maakt gebruik van zwakke encryptie en is sterk afhankelijk van verouderde hashes die kwetsbaar zijn voor moderne hacktechnieken. Met behulp van tools zoals Hashcat, John the Ripper en Rainbow Tables kunnen hackers eenvoudig wachtwoorden uit NTLM-hashes achterhalen.

- Dit protocol is kwetsbaar voor kapingsaanvallen. Bij een kapingsaanval manipuleren aanvallers gebruikers om zich te authenticeren bij een kwaadwillende server. Door authenticatieverzoeken te onderscheppen, leiden de aanvallers deze om naar een andere server om ongeautoriseerde toegang te verkrijgen. Kerberos is daarentegen specifiek ontworpen om dit soort misbruik te voorkomen.

- Omdat NTLM jaren geleden is ontworpen, biedt het geen ondersteuning voor moderne beveiligingsmodellen zoals Zero Trust Security, Cloud Identity Management of Multi-Factor Authentication (MFA).

Kerberos-invoer

In tegenstelling tot het wachtwoord-hashuitwisselingssysteem dat door NTLM wordt gebruikt, Kerberos Het is een op tickets gebaseerd authenticatiesysteem. Het biedt een beveiligingsoplossing voor organisaties van elke omvang. Vanaf Windows 2000 werd het het standaard authenticatieprotocol voor elk Windows-apparaat dat met het domein verbonden was.

Dit protocol maakt gebruik van symmetrische sleutelversleuteling in combinatie met een sleuteldistributiecentrum (KDC) om gebruikersidentiteiten te verifiëren. Het KDC bestaat uit een ticketsysteem (TGS), een Kerberos-database voor het opslaan van wachtwoorden en een authenticatieserver.

Tijdens het initiële authenticatieproces slaat het Kerberos-protocol het geselecteerde ticket op het apparaat van de eindgebruiker op. In plaats van naar een wachtwoord te zoeken, verifieert de service dit ticket. Kerberos-authenticatie vindt dus plaats binnen de eigen omgeving, waar de KDC bevoegd is om een host, gebruiker of service te verifiëren.

Waarom Kerberos?

Een van de belangrijkste voordelen van Kerberos is wederzijdse authenticatie. Kerberos stelt gebruikers en andere servicesystemen in staat elkaars betrouwbaarheid te verifiëren. Gedurende het hele proces zijn de server en de gebruikers op de hoogte van elkaars betrouwbaarheid.

Bovendien bevat elk ticket een tijdstempel en gegevens over de geldigheidsperiode, terwijl beheerders de authenticatieperiode kunnen bepalen. Met een herbruikbaar authenticatiesysteem wordt elke gebruiker slechts één keer geverifieerd via het Kerberos-protocol. Daarna hoeft de gebruiker zijn of haar persoonlijke gegevens niet opnieuw in te voeren.

Reacties zijn gesloten.