Hoe rootkits te detecteren in Windows 10: een uitgebreide handleiding

Hackers gebruiken rootkits om hardnekkige en ogenschijnlijk ondetecteerbare malware in uw apparaat te verbergen. Deze malware steelt vervolgens stilletjes gegevens of resources, soms gedurende vele jaren. Rootkits kunnen ook worden gebruikt in de vorm van keyloggers, waarbij uw toetsaanslagen en communicatie worden gemonitord om de aanvaller gevoelige informatie te verschaffen.

Deze hackmethode was belangrijker vóór 2006, voordat Microsoft Vista leveranciers verplichtte alle computerstuurprogramma's digitaal te ondertekenen. Kernel Patch Protection (KPP) zorgde ervoor dat malware-auteurs hun aanvalsmethoden veranderden, en pas recent, in 2018, met Zacinlo-reclameoplichtingRootkitprogramma's staan weer volop in de belangstelling.

Rootkits van vóór 2006 waren allemaal besturingssysteemspecifiek. Zacinlo, een rootkit uit de Detrahere-malwarefamilie, introduceerde iets veel gevaarlijkers in de vorm van een firmware-gebaseerde rootkit. Desondanks vertegenwoordigen rootkits slechts ongeveer één procent van alle jaarlijks waargenomen malware.

Gezien het gevaar dat ze kunnen opleveren, is het echter verstandig om te begrijpen hoe rootkitdetectie werkt, zodat u programma's kunt identificeren die mogelijk al uw systeem hebben geïnfiltreerd.

Rootkits opsporen in Windows 10 (in detail)

Zacinlo was al bijna zes jaar actief voordat het werd ontdekt, en richtte zich op het Windows 10-besturingssysteem. De rootkitcomponent was zeer configureerbaar en beschermde zichzelf tegen bewerkingen die het als gevaarlijk voor zijn functionaliteit beschouwde. Bovendien was het in staat SSL-communicatie te onderscheppen en te decoderen.

Het programma versleutelt en slaat al zijn configuratiegegevens op in het Windows-register. Tijdens het afsluiten van Windows herschrijft het zichzelf vanuit het geheugen naar de schijf onder een andere naam en werkt het de registersleutel bij. Dit helpt het om detectie door standaard antivirussoftware te omzeilen.

Dit geeft aan dat standaard antivirus- of antimalwareprogramma's onvoldoende zijn om rootkits te detecteren. Er zijn echter enkele geavanceerde antimalwareprogramma's die u wel waarschuwen voor een vermoedelijke rootkit-aanval.

De vijf essentiële kenmerken van een goed antivirusprogramma

De meeste toonaangevende antivirusprogramma's van tegenwoordig implementeren alle vijf deze belangrijke methoden voor het detecteren van verborgen rootkits.

- Analyse op basis van handtekeningen De antivirussoftware vergelijkt de geregistreerde bestanden met bekende rootkit-signaturen. De analyse zoekt ook naar gedragspatronen die specifieke operationele activiteiten van bekende rootkits nabootsen, zoals intensief poortgebruik.

- Bezwaar openbaarmaking Het Windows-besturingssysteem gebruikt indextabellen om commando's uit te voeren waarvan bekend is dat ze rootkits activeren. Omdat rootkits proberen alles te vervangen of te wijzigen wat ze als een bedreiging beschouwen, zal dit uw systeem waarschuwen voor hun aanwezigheid.

- Gegevens uit meerdere bronnen vergelijken Verborgen root-processen kunnen, in een poging om verborgen te blijven, sommige gegevens die tijdens een standaardscan worden gepresenteerd, wijzigen. Retourwaarden van systeemoproepen op hoog en laag niveau kunnen de aanwezigheid van een verborgen root-proces aan het licht brengen. Het programma kan ook het in het RAM-geheugen geladen procesgeheugen vergelijken met de inhoud van een bestand op de harde schijf.

- Veiligheidscontrole Elke bibliotheek heeft een digitaal handtekeningsysteem dat wordt aangemaakt wanneer het systeem als "schoon" wordt beschouwd. Goede beveiligingssoftware kan bibliotheken scannen op wijzigingen in de code die wordt gebruikt om de digitale handtekening te genereren.

- Registratievergelijkingen De meeste antivirusprogramma's voeren deze vergelijkingen volgens een vast schema uit. Een schoon bestand wordt in realtime vergeleken met een clientbestand om te bepalen of het clientbestand een ongewenst uitvoerbaar bestand (.exe) is of er een bevat.

Het uitvoeren van onderzoek naar verborgen root-toegang

Een rootkitscan uitvoeren is de beste manier om een rootkitinfectie op te sporen. Vaak is uw besturingssysteem niet in staat om een rootkit zelf te herkennen, en het detecteren ervan kan lastig zijn. Rootkits zijn geavanceerde spywareprogramma's die hun activiteiten vrijwel volledig verbergen en onopgemerkt kunnen blijven.

Als u vermoedt dat uw computer is geïnfecteerd met een rootkit-virus, is een goede detectiestrategie om uw computer uit te schakelen en een scan uit te voeren vanaf een systeem waarvan u zeker weet dat het schoon is. Een betrouwbare manier om een rootkit op uw computer te lokaliseren, is door een geheugendump te analyseren. Een rootkit kan de instructies die het aan uw systeem geeft niet verbergen terwijl ze in het geheugen van de computer worden uitgevoerd.

Het gebruik van WinDbg voor malware-analyse

Microsoft Windows biedt een eigen multifunctionele debugtool waarmee fouten in applicaties, stuurprogramma's of het besturingssysteem zelf kunnen worden opgespoord. Het programma debugt fouten in kernel- en gebruikerscode, helpt bij het analyseren van crashdumps en onderzoekt CPU-logboeken.

Sommige Windows-systemen worden standaard geleverd met WinDbg Het is al meegeleverd. Degenen die het niet hebben, moeten het downloaden uit de Microsoft Store. WinDbg-voorbeeld Dit is de nieuwste versie van WinDbg, met prettiger ogende afbeeldingen, snellere vensters, volledige scriptmogelijkheden en dezelfde commando's, extensies en workflows als de originele versie.

Je kunt WinDbg in ieder geval gebruiken om geheugendumps of crashes te analyseren, inclusief het blauwe scherm des doods (BSOD). Aan de hand van de resultaten kun je zoeken naar aanwijzingen voor een malwareaanval. Als je vermoedt dat een van je programma's mogelijk wordt gehinderd door malware of meer geheugen gebruikt dan nodig, kun je een dumpbestand maken en WinDbg gebruiken om dit te analyseren.

Een volledige geheugendump kan veel schijfruimte in beslag nemen, dus het is wellicht beter om een gedeeltelijke dump te maken. Kernelmodus Als alternatief kan een kleine geheugendump worden gebruikt. Een kernel-mode dump bevat alle informatie over het geheugengebruik van de kernel op het moment van de crash. Een kleine geheugendump bevat basisinformatie over verschillende systemen, zoals stuurprogramma's, de kernel en Plus, maar is veel kleiner.

Kleine geheugendumps zijn nuttiger bij het analyseren van de oorzaak van BSOD's. Voor het detecteren van rootkits is de volledige versie of kernelversie nuttiger.

Maak een dumpbestand in kernelmodus aan.

Een dumpbestand in kernelmodus kan op drie manieren worden gemaakt:

- Schakel het dumpbestand in via het configuratiescherm om het systeem automatisch te laten crashen.

- Schakel het dumpbestand in via het configuratiescherm om het systeem te laten crashen.

- Gebruik de debugtool om er een voor u te maken.

We kiezen optie nummer drie.

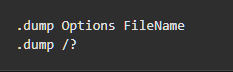

Om het benodigde dumpbestand te genereren, hoeft u alleen de volgende opdracht in het WinDbg-opdrachtvenster in te voeren.

vervangen FileName Met een geschikte naam voor het transcriptbestand en een "?"-letter. fZorg ervoor dat de letter "f" in kleine letters staat, anders maak je een ander type dumpbestand aan.

Zodra de debugger zijn werk heeft voltooid (de eerste scan duurt enkele minuten), wordt er een dumpbestand aangemaakt en kunt u de verkregen resultaten analyseren.

Het begrijpen van waar je op moet letten, zoals het gebruik van vluchtig geheugen (RAM), om een rootkit te detecteren, vereist ervaring en testen. Het is mogelijk, hoewel niet aan te raden voor beginners, om malware-detectietechnieken te testen op een live systeem. Ook hiervoor is echter ervaring en een grondig begrip van de werking van WinDbg nodig om te voorkomen dat je per ongeluk een actief virus op je systeem verspreidt.

Er zijn veiligere en meer beginnersvriendelijke manieren om onze goed verborgen vijand te ontmaskeren.

Aanvullende scanmethoden

Handmatige detectie en gedragsanalyse zijn ook betrouwbare methoden voor het opsporen van rootkits. Het lokaliseren van een rootkit kan erg lastig zijn, dus in plaats van je te richten op de rootkit zelf, kun je beter zoeken naar gedragingen die op een rootkit lijken.

Je kunt tijdens de installatie via de geavanceerde of aangepaste installatieopties controleren of gedownloade softwarepakketten rootkits bevatten. Let daarbij op onbekende bestanden die in de details worden vermeld. Verwijder deze bestanden, of zoek online naar aanwijzingen voor malware.

Firewalls en hun logboekrapporten zijn een ongelooflijk effectieve manier om rootkits te detecteren. De software waarschuwt u als uw netwerk wordt gecontroleerd en plaatst onbekende of verdachte downloads in quarantaine voordat ze worden geïnstalleerd.

Als je vermoedt dat er al een rootkit op je apparaat aanwezig is, kun je de logboeken van je firewall raadplegen en zoeken naar ongebruikelijk gedrag.

Controleer de firewall-lograpporten.

U moet de huidige firewall-lograpporten bekijken, wat een open-source applicatie zoals IP-verkeersspionage Met zijn mogelijkheden voor het filteren van firewalllogboeken is dit een uiterst handig hulpmiddel. De rapporten tonen u precies wat u moet weten in geval van een aanval.

Als je een groot netwerk hebt met een aparte firewall om uitgaand verkeer te filteren, zal dat niet het geval zijn. IP-verkeersspionage Essentieel. Als alternatief zou u via de firewall-logboeken alle inkomende en uitgaande pakketten naar alle apparaten en werkstations in het netwerk moeten kunnen zien.

Of u nu thuis bent of in een kleine werkomgeving, u kunt de modem van uw internetprovider (ISP) of, indien beschikbaar, een persoonlijke firewall of router gebruiken om firewall-logboeken op te vragen. Zo kunt u het verkeer van elk apparaat dat op hetzelfde netwerk is aangesloten, in kaart brengen.

Het kan ook nuttig zijn om de logbestanden van de Windows Firewall in te schakelen. Standaard is het logbestand uitgeschakeld, wat betekent dat er geen informatie of gegevens worden opgeslagen.

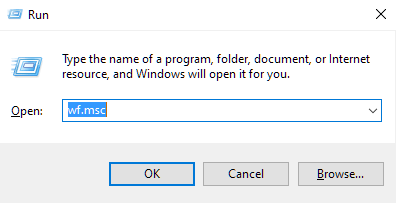

- Om een logbestand aan te maken, opent u de functie 'Uitvoeren' door op te drukken. Windows-toets + R.

- Type wf msc in de doos en druk op Enter.

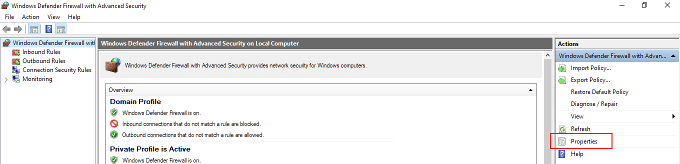

- In het venster Windows Firewall met geavanceerde beveiliging selecteert u 'Windows Defender Firewall met geavanceerde beveiliging op lokale computer' in het menu aan de linkerkant. Klik in het menu helemaal rechts, onder 'Acties', op Aanbod.

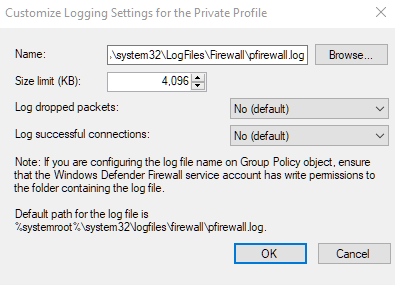

- Ga in het nieuwe dialoogvenster naar het tabblad 'Privéprofiel' en selecteer PersonaliseerDit is te vinden in het gedeelte 'Logboekregistratie'.

- In het nieuwe venster kunt u de grootte van het logbestand opgeven, de locatie waar u het bestand wilt opslaan en of u alleen verloren pakketten, succesvolle verbindingen of beide wilt loggen.

- Verloren pakketten zijn pakketten die door Windows Firewall namens u zijn geblokkeerd.

- Standaard slaan de registervermeldingen van Windows Firewall slechts de laatste 4 MB aan gegevens op en zijn te vinden in %SystemRoot%System32LogFilesFirewallPfirewall.log

- Houd er rekening mee dat het verhogen van de maximale limiet voor logbestanden de prestaties van uw computer kan beïnvloeden.

- Klik op OK Als je klaar bent.

- Herhaal vervolgens dezelfde stappen die je zojuist in het tabblad 'Privéprofiel' hebt uitgevoerd, maar nu in het tabblad 'Openbaar profiel'.

- Er worden nu records aangemaakt voor zowel openbare als privécommunicatie. U kunt de bestanden bekijken in een teksteditor zoals Kladblok of importeren in een spreadsheet.

- Je kunt logbestanden nu exporteren naar een databaseanalyseprogramma zoals IP Traffic Spy om het verkeer te filteren en te sorteren voor eenvoudige identificatie.

Let goed op ongebruikelijke zaken in de logbestanden. Zelfs de kleinste systeemstoring kan wijzen op een verborgen rootkit-infectie. Iets als buitensporig hoog CPU- of bandbreedtegebruik, terwijl u geen veeleisende programma's uitvoert, of helemaal geen programma's draait, kan een belangrijke aanwijzing zijn.

Reacties zijn gesloten.