Essentiële gewoonten voor gegevensbescherming en cyberbeveiliging: een gids voor het beschermen van uw gevoelige informatie

Dit verhaal is inmiddels bekend. In de zomer van 2025 werden grote bedrijven getroffen door datalekken, waaronder Google و TransUnionKlantgegevens uit tientallen bronnen kwamen in handen van criminelen.

De hackers drongen niet rechtstreeks door tot de kernsystemen. Ze kwamen er via een zwakke schakel in een grotere keten binnen. Dit is de realiteit van onze digitale wereld. Ondoordringbare barrières bestaan niet.

Effectieve cyberbeveiliging is afhankelijk van eenvoudige, consistente gewoonten en jezelf tot een lastig doelwit maken. Op deze manier worden de onvermijdelijke bedreigingen, wanneer ze zich voordoen, gedetecteerd, afgeweerd of met minimale schade hersteld.

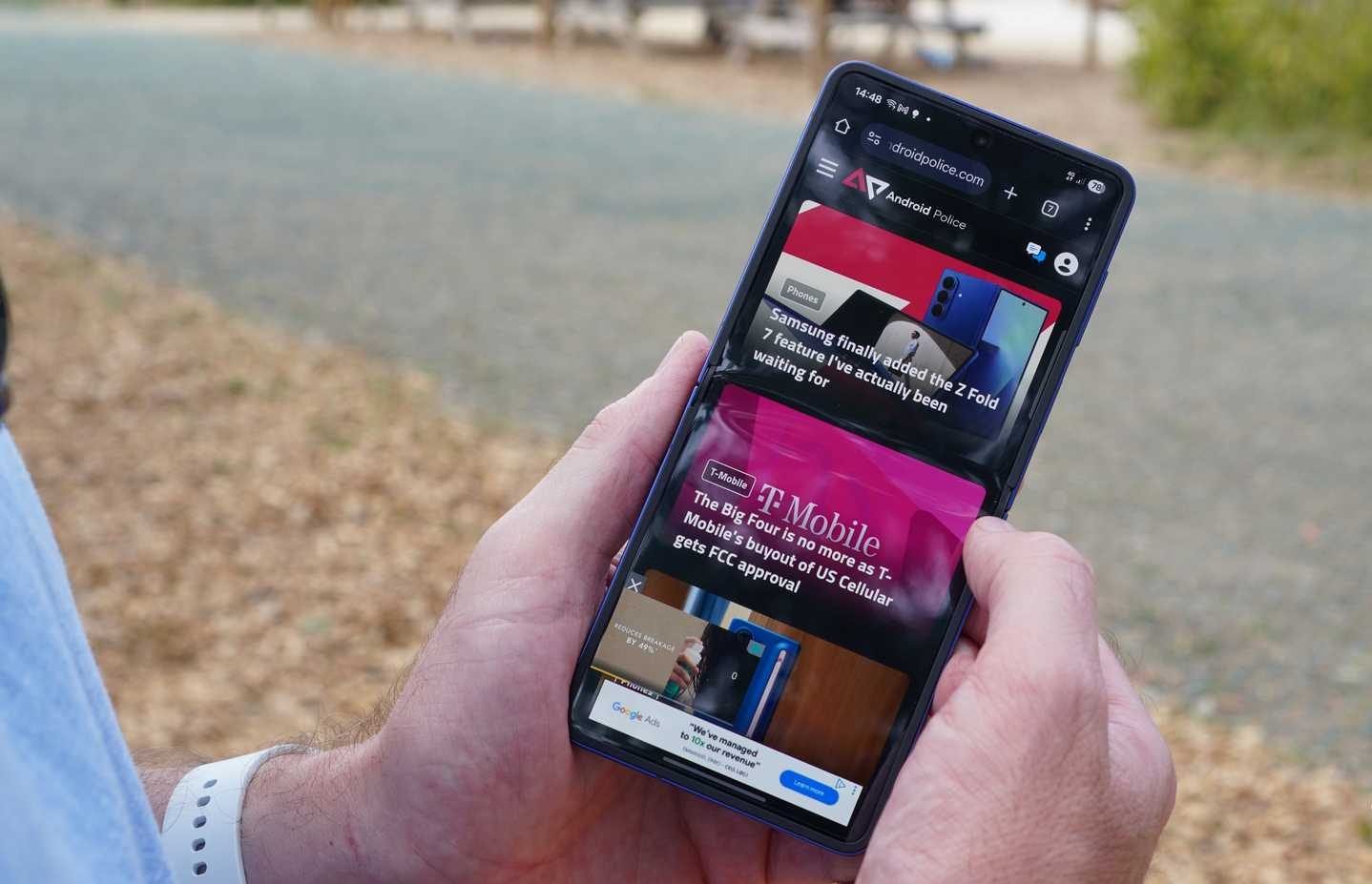

Ik zal je de 7 gewoonten van cyberbeveiliging uitleggen die de kern vormen van mijn verdedigingssysteem. Android telefoon En mijn computer.

7. Wees hackers te slim af met een wachtwoordbeheerder en tweefactorauthenticatie.

Gegevens tonen aan Meer dan 80% van de inbreuken is het gevolg van zwakke, gestolen of hergebruikte wachtwoorden. Cybercriminelen maken hier misbruik van met geautomatiseerde aanvallen, credential stuffing genaamd.

Ze nemen grote lijsten met gebruikersnamen en wachtwoorden van één enkele inbreuk en proberen deze op duizenden sites uit totdat er een aantal overeenkomende lijsten zijn.

Hoewel iedereen weet dat het hergebruiken van wachtwoorden riskant is, doen we het toch. Het systeem verwacht dat we meer onthouden dan... Gemiddeld 90 unieke logins, wat niet mogelijk is.

Wachtwoordmanagers zijn versleutelde kluizen die dit probleem oplossen. Ze genereren lange, willekeurige wachtwoorden, slaan deze op achter één hoofdwachtwoord en vullen ze automatisch in applicaties en websites in.

Het instellen van multifactorauthenticatie (MFA) is de laatste stap in het beveiligen van je account. Zelfs als een hacker je wachtwoord op het dark web koopt, is het nutteloos zonder de tweede factor.

6. Train uw ogen om de signalen van phishing te herkennen.

Cybercriminelen gebruiken een uitgebreid vocabulaire voor hun manipulatieve tactieken, maar uiteindelijk komt het allemaal neer op bedrog.

Phishing vindt plaats via e-mail, sms en spraakphishing via de telefoon. Een nieuwere variant van spraakphishing maakt gebruik van kunstmatige intelligentie.

Dankzij kunstmatige intelligentie kan nu een paar seconden van een audiofragment dat op sociale media wordt geplaatst of een opname van een openbare toespraak is opgenomen, een overtuigende versie van je stem opleveren. Iemand die zich voordoet als een geliefde kan je bellen, een ongeval of arrestatie claimen en onmiddellijk geld eisen.

Gelukkig zijn de waarschuwingssignalen vaak vergelijkbaar als je jezelf traint om ze te herkennen.

Oplichters willen je in paniek brengen, niet aan het denken zetten. Ze gebruiken zinnen als "Je account wordt opgeschort", "Verdachte activiteit gedetecteerd" of "Kom nu in actie om een boete te voorkomen."

Hoewel AI oplichtingspraktijken geavanceerder maakt, bevatten veel oplichtingspraktijken nog steeds typefouten of slordige formuleringen die het communicatieteam van een gerenommeerd bedrijf niet zou toestaan.

Beweeg uw muis over een link voordat u erop klikt. De bestemmings-URL wordt dan in de rechterbenedenhoek van uw browservenster weergegeven. Op een mobiel apparaat kunt u de link meestal lang ingedrukt houden om een voorbeeld te bekijken.

Let op typefouten in het e-mailadres van de afzender, bijvoorbeeld support@micros0ft.com.

Onverwachte bijlagen zijn een waarschuwingssignaal. Betrouwbare bedrijven sturen zelden ongevraagde facturen of beveiligingsrapporten.

Deze bijlagen verbergen vaak MalwareGa bij twijfel direct naar de officiële website. Klik nooit op een link, download geen bijlage en bel nooit een nummer vanuit een verdacht bericht.

5. Oefen met bewust browsen en klikken.

Uw browser is uw belangrijkste toegangspoort tot het internet. Met een beetje bewustzijn houdt u deze veilig.

Zoek altijd naar het slot. Het slotpictogram en "https://"Aan het begin van de titel staat een gecodeerde verbinding.

HTTPS versleutelt gegevens tijdens de overdracht, terwijl HTTP dat niet doet. Dit is vooral belangrijk op openbare wifi-netwerken, waar afluisteren eenvoudig is.

Wees op je hoede voor agressieve pop-ups en onverwachte downloads. Scareware gebruikt valse viruswaarschuwingen om een 'oplossing' voor malware of ongewenste software te promoten. Betrouwbare beveiligingsbedrijven melden geen infecties via browserpop-ups.

Wees tot slot voorzichtig met URL-verkorters. Diensten zoals Bitly en TinyURL kunnen de werkelijke bestemming van een link verhullen. Dit maakt ze een geliefd hulpmiddel voor oplichters die een kwaadaardige site willen verbergen achter een onschuldig ogende link.

Wanneer u een verkorte link ontvangt van een bron die u niet volledig vertrouwt, kunt u een website voor linkuitbreiding (bijvoorbeeld unshorten.it) gebruiken om te zien waar de link naartoe leidt voordat u erop klikt.

4. Houd uw verbinding veilig, thuis en onderweg

Openbare wifi-netwerken in cafés, op luchthavens en in hotels zijn riskant. Deze netwerken zijn openbaar en vaak niet versleuteld, waardoor ze een gemakkelijk doelwit vormen.

Een veelgebruikte tactiek is om

aanvallen De man in het midden, waarbij een crimineel op hetzelfde netwerk het verkeer tussen uw apparaat en het internet onderschept.

Een ander gevaar is Evil Twin-aanval, waarbij een hacker een nep-hotspot creëert met een naam die er echt uitziet en zo uw verkeer onderschept.

Gebruik altijd een virtueel privénetwerk (VPN) op openbare wifi-netwerken. Dit creëert een versleutelde tunnel voor je verkeer. Met een betrouwbare VPN kunnen mensen op hetzelfde netwerk je gegevens niet lezen of zien waar ze naartoe gaan.

Ook je thuisnetwerk moet beschermd zijn. Begin met het wijzigen van de standaard wifi-wachtwoorden en beheerdersinstellingen op je router. Routers worden vaak geleverd met standaard inloggegevens zoals 'admin' en 'password'. Als je deze ongewijzigd laat, is je netwerk gemakkelijk te hacken.

3. Beheers uw digitale voetafdruk stap voor stap

Oplichters kunnen gebruikmaken van alle gegevens die u op sociale media deelt. De naam en woonplaats van uw huisdier zijn vaak het antwoord op veelgestelde beveiligingsvragen.

Cybercriminelen zijn goed in social engineering. Ze gebruiken deze gegevens om vertrouwen op te bouwen, je te manipuleren en je te misleiden. Phishing-aanvallen Overtuigend.

Het plaatsen van vakantiefoto's in realtime geeft aan dat je huis leeg is. Herhaalde locatietags bij je favoriete koffiebar of sportschool creëren een voorspelbare kaart van je routine.

Beschouw persoonlijke informatie als een waardevol bezit. Controleer je privacyinstellingen op al je socialemedia-accounts en stel de zichtbaarheid van je profiel in op 'Privé' of 'Alleen vrienden'.

Maak er ten slotte een gewoonte van om uw geweldige vakantiefoto's te delen nadat u weer veilig thuis bent.

2. Dankzij back-ups kunt u snel herstellen als er een ramp plaatsvindt.

Beschouw databack-ups als een verzekering. Back-ups zijn uw belangrijkste verdediging tegen ransomware, die uw bestanden versleutelt en betaling eist.

Back-ups helpen ook bij een apparaatstoring, verlies of diefstal. Als ransomware toeslaat, kunt u met een schone, up-to-date back-up snel herstellen. Wis het geïnfecteerde apparaat en herstel vanaf de back-up.

Automatiseer back-ups. Het doel is om ze in te stellen en er vervolgens geen omkijken meer naar te hebben. Gebruik de ingebouwde cloudback-up op je apparaten. Schakel iCloud-back-up in via Instellingen op je iPhone of iPad.

Zorg ervoor dat op Android Google One of Google Drive-back-up is ingeschakeld.

Gebruik een cloudback-upservice of ingebouwde hulpmiddelen zoals Time Machine (op Mac) of Bestandsgeschiedenis (op Windows) op uw apparaat met een externe harde schijf.

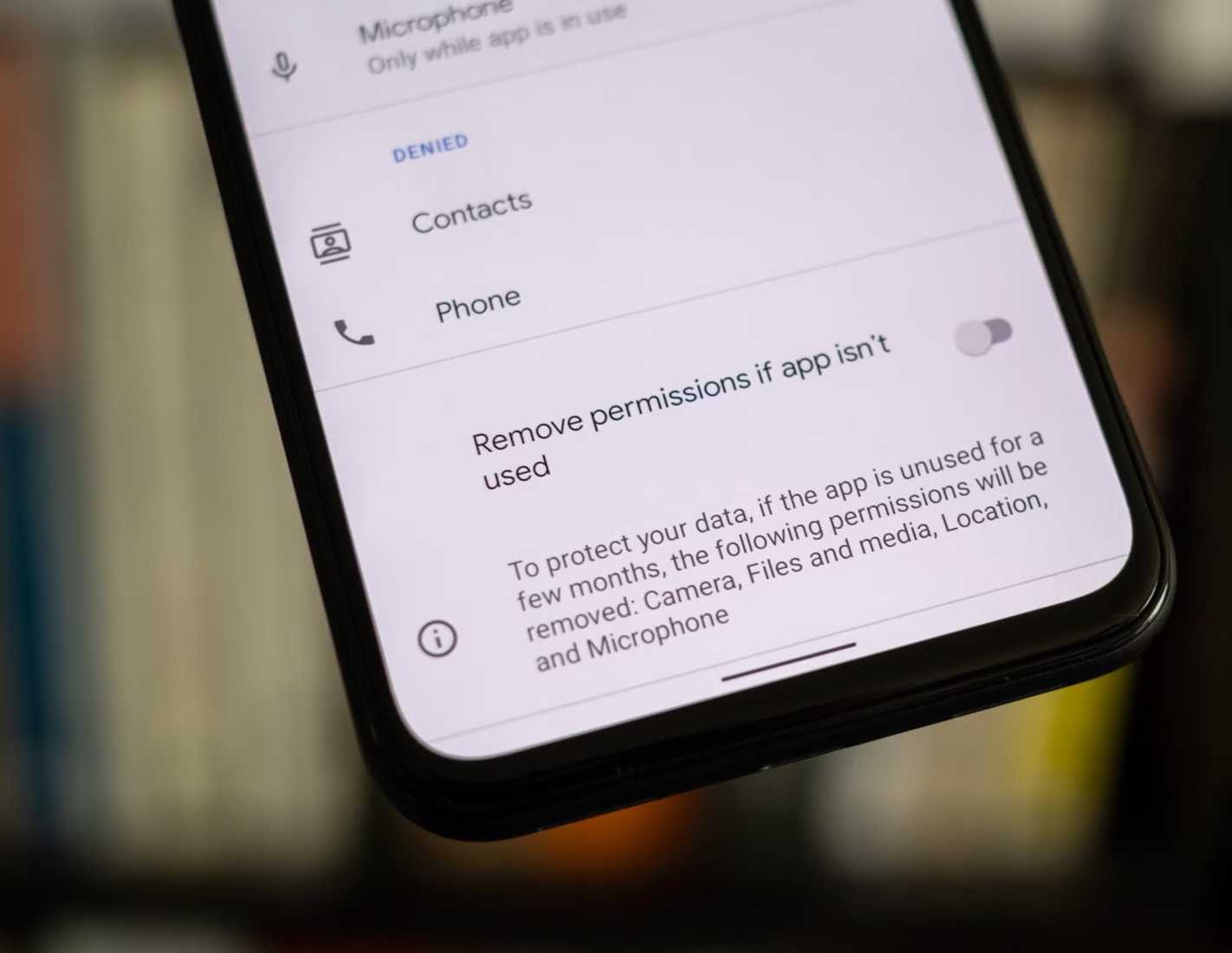

1. Volg de regel van de ‘minste privileges’ voor applicaties.

Elke app die u installeert, vraagt om toegang tot uw gegevens en apparaatcomponenten (contacten, locatie, camera, microfoon).

Volg de regel van de minste rechten. Geef elke app alleen de toegang die hij nodig heeft. De Kaarten-app heeft alleen je locatie nodig tijdens gebruik. app voor fotobewerking Er zijn uw foto's nodig, niet uw contacten of microfoon.

Te veel toestemmingen vormen een risico voor de privacy en beveiliging.

Sommige apps verzamelen gegevens voor reclamedoeleinden. Als een app gehackt is en toegang heeft tot je microfoon, kan deze je gesprekken afluisteren.

Isoleren, onderzoeken, versterken

Als u vermoedt dat een account is gehackt, handel dan zo snel mogelijk en voer een gerichte reactie uit in drie stappen.

Identificeer eerst de inbreuk. Wijzig onmiddellijk het wachtwoord van de getroffen rekening. Als het een financiële rekening betreft, neem dan contact op met uw bank of kaartuitgever om vermoedelijke fraude te melden en te vragen om de rekening te blokkeren.

Onderzoek vervolgens de situatie. Controleer andere belangrijke accounts op ongeautoriseerde activiteit, vooral als u hetzelfde gecompromitteerde wachtwoord hebt gebruikt. Voer een volledige malwarescan uit op uw computer om schadelijke software, inclusief keyloggers, te detecteren.

Versterk ten slotte uw verdediging. Twee-factorauthenticatie (MFA) instellen Over het gehackte account en andere belangrijke accounts die u mist. Gebruik dit incident om uw beveiligingsgewoonten te herzien en te verbeteren.

Reacties zijn gesloten.