Apple-apparaten beschermen tegen AirPlay-aanvallen: een uitgebreide gids en effectieve tips

Apple richt zich bij het ontwikkelen van nieuwe functies altijd op veiligheid en optimaal gebruiksgemak. Neem bijvoorbeeld AirPlay, een draadloze standaard die door het bedrijf is ontwikkeld Hiermee kunnen gebruikers audio en video van het ene apparaat naar het andere streamen.

AirPlay werkt niet alleen op Apple-apparaten, maar ook op tv's en speakers die het bedrijf heeft goedgekeurd voor draadloze streaming. Dit maakt het ook een gemakkelijk doelwit voor aanvallen, en het lijkt erop dat er al kwetsbaarheden in de draadloze paden zitten waardoor kwaadwillenden malware kunnen installeren en Plus-apparaten die ermee verbonden zijn, kunnen infecteren. Het beveiligen van AirPlay is een belangrijk onderdeel van Apple's algehele cybersecuritystrategie.

Inzicht in de risico's van AirPlay: beveiligingslekken vormen een bedreiging voor miljoenen apparaten

Deskundigen van een beveiligingsonderzoeksbureau hebben onthuld dat oligo Onlangs berichtten we over "Airborne", een reeks kwetsbaarheden in het AirPlay-protocol en de AirPlay-softwareontwikkelingskit (SDK) van Apple waarmee hackers op afstand code kunnen uitvoeren. Door deze kwetsbaarheden kunnen hackers de controle over apparaten overnemen en geïnfecteerde apparaten gebruiken om de schade te vergroten.

"Een aanvaller zou de controle kunnen overnemen van sommige AirPlay-apparaten en bijvoorbeeld malware kunnen verspreiden die zich verspreidt naar apparaten op elk lokaal netwerk waarmee het geïnfecteerde apparaat verbinding maakt", legt Oligo uit. Het risico is enorm, omdat er miljarden Apple-apparaten zijn die AirPlay ondersteunen, en miljoenen apparaten van andere merken.

Eén kwetsbaarheid kan ervoor zorgen dat hackers een apparaat kunnen hacken en het vervolgens kunnen gebruiken om toegang te krijgen tot een groter netwerk, waarbij ze mogelijk ook andere apparaten aanvallen. Afhankelijk van het doelwit variëren de risico's van het afluisteren van gesprekken tot het traceren van de locatie van voertuigen, het verkrijgen van toegang tot gevoelige informatie, ransomware-aanvallen en denial-of-service-aanvallen.

Apple heeft de kwetsbaarheden gepatcht in updates voor macOS Sequoia 15.4, tvOS 18.4, macOS Ventura 13.7.5, iPadOS 17.7.6, macOS Sonoma 14.7.5, iOS 18.4, iPadOS 18.4 en visionOS 2.4. Er zijn echter duizenden oudere apparaten die mogelijk nooit gepatcht worden en kwetsbaar blijven.

Welke stappen raden experts aan om Apple-apparaten te beschermen tegen beveiligingslekken?

De eerste verdedigingslinie om uzelf op alle kwetsbare apparaten te beschermen, is natuurlijk het downloaden van de update die Apple heeft uitgebracht. Maar dat is niet het hele plaatje. Trevor Horowitz, Chief Information Security Officer (CISO) en oprichter van TrustNet, zegt dat de patch alleen werkt als mensen deze installeren nadat ze het pakket op hun apparaten hebben gedownload.

Hij voegt eraan toe: "Het eenvoudigste en meest effectieve wat je kunt doen, is je apparaten up-to-date houden. Dit lijkt misschien vanzelfsprekend, maar het wordt vaak over het hoofd gezien." Volg dit pad op uw iPhone of iPad om de beveiligingsupdate te installeren: Instellingen > Algemeen > Software-update. Voor macOS moet u dit pad volgen: Apple-menu > Systeemvoorkeuren > Algemeen > Software-update.

Omdat aanvalsvectoren zoals Airborne afhankelijk zijn van Wi-Fi-netwerken om hun schadebereik te vergroten, moet je hier ook aandacht aan besteden. Oleh Kulchytskyi, senior malware-analyse-ingenieur bij MacPaw's Moonlock, vertelde DigitalTrends dat zero-click remote code execution (RCE) de hoogste graad van beveiligingsinbreuk is.

Het probleem moet direct door de betreffende bedrijven worden opgelost, maar als gebruiker moet u wel extra voorzorgsmaatregelen treffen wat betreft het netwerk. “Om veilig thuis te blijven,” voegt Kulchytsky toe, Zorg ervoor dat uw router een sterk wachtwoord heeft. En dat er geen verdachte verbindingen met uw netwerk zijn.”

Een veilige manier om AirPlay te gebruiken: de beveiliging van contentstreaming verbeteren

Matthias Frielingsdorf, een ervaren iOS-onderzoeker en medeoprichter van iVerify, benadrukt hoe belangrijk het is om je aan de basisprotocollen voor digitale beveiliging te houden. Dit houdt in dat u updates installeert zodra deze beschikbaar zijn, dat u sterke netwerkwachtwoorden gebruikt en, nog belangrijker, dat u het oppervlak dat kwetsbaar is voor aanvallen verkleint.

Omdat AirPlay een bedreiging vormt, moeten gebruikers proactieve maatregelen nemen bij het gebruik ervan. "Door deze functie uit te schakelen op iOS-/macOS-/tvOS-apparaten die geen AirPlay-ontvangers hoeven te zijn, kunnen we sommige aanvallen beperken", aldus Frilingsdorf. “Op openbare plekken kun je deze aanvallen ook stoppen door wifi op Macs en iPhones uit te schakelen.”

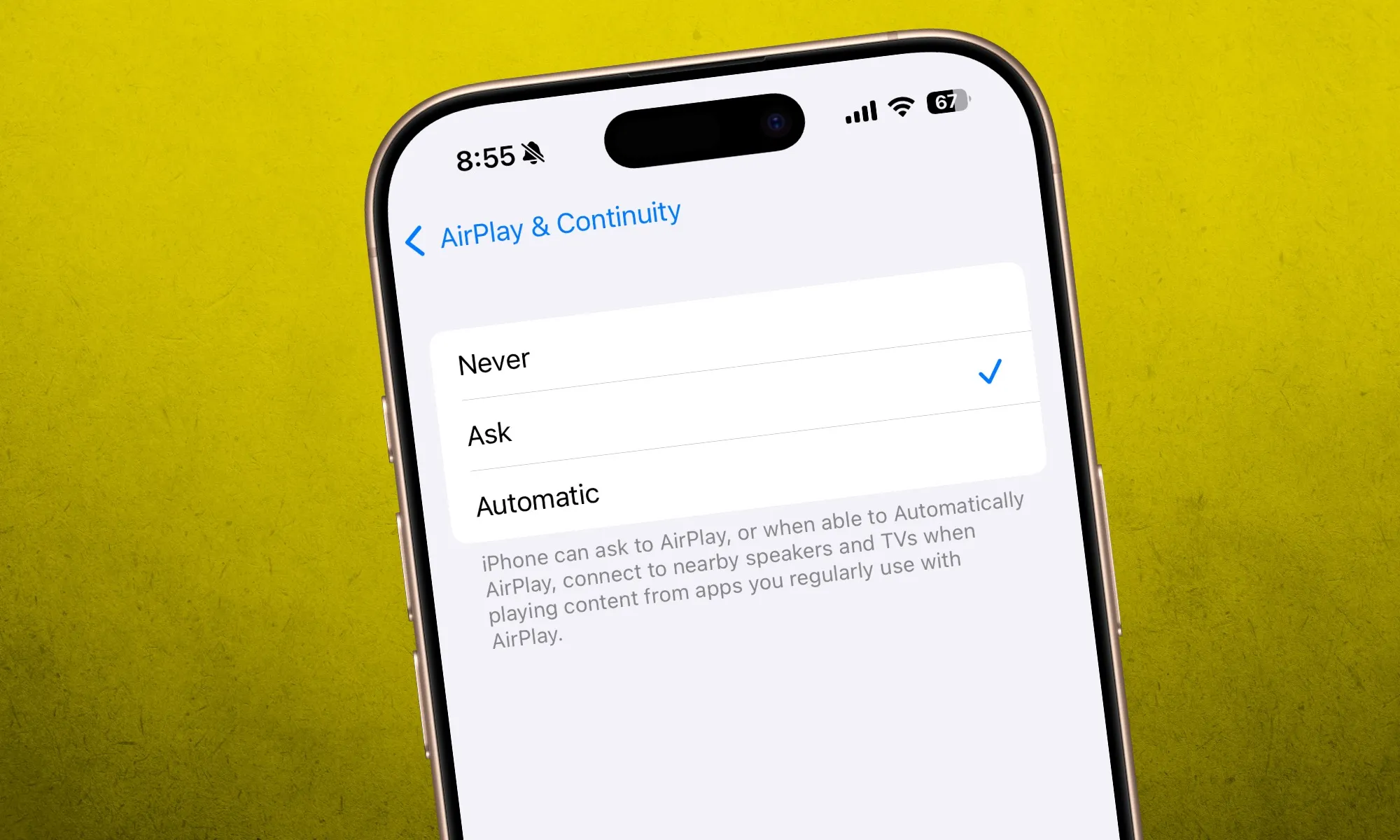

AirPlay-streaming is standaard ingeschakeld. U moet dit dus uitschakelen. Om dit te doen, volgt u dit pad op uw iPhone of iPad: Instellingen > Algemeen > AirPlay & Cast > Vraag. Je kunt het ook instellen op BeginAls u deze functie niet actief gebruikt. Er is ook een optie om een wachtwoord in te stellen. Ik raad u aan om dit in te schakelen.

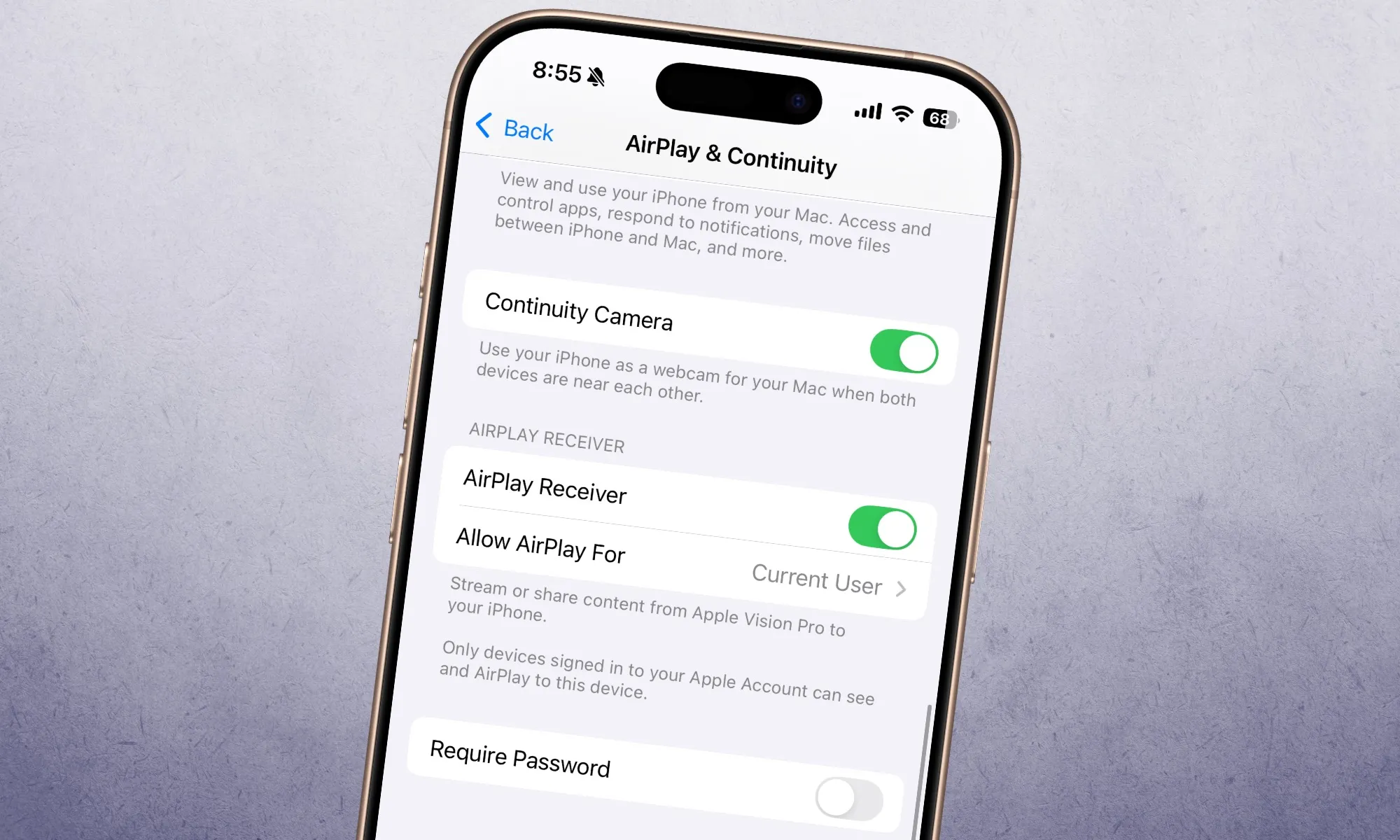

Hoe zit het met AirPlay zelf? Kan dit worden uitgeschakeld? Ja, u kunt het apparaat volledig uitschakelen. Ga op uw iPhone of iPad naar de AirPlay & Cast-pagina en zet de schakelaar AirPlay-ontvanger uit. U kunt er ook voor kiezen om AirPlay alleen voor de huidige gebruiker toe te staan, in plaats van het voor iedereen binnen bereik open te houden.

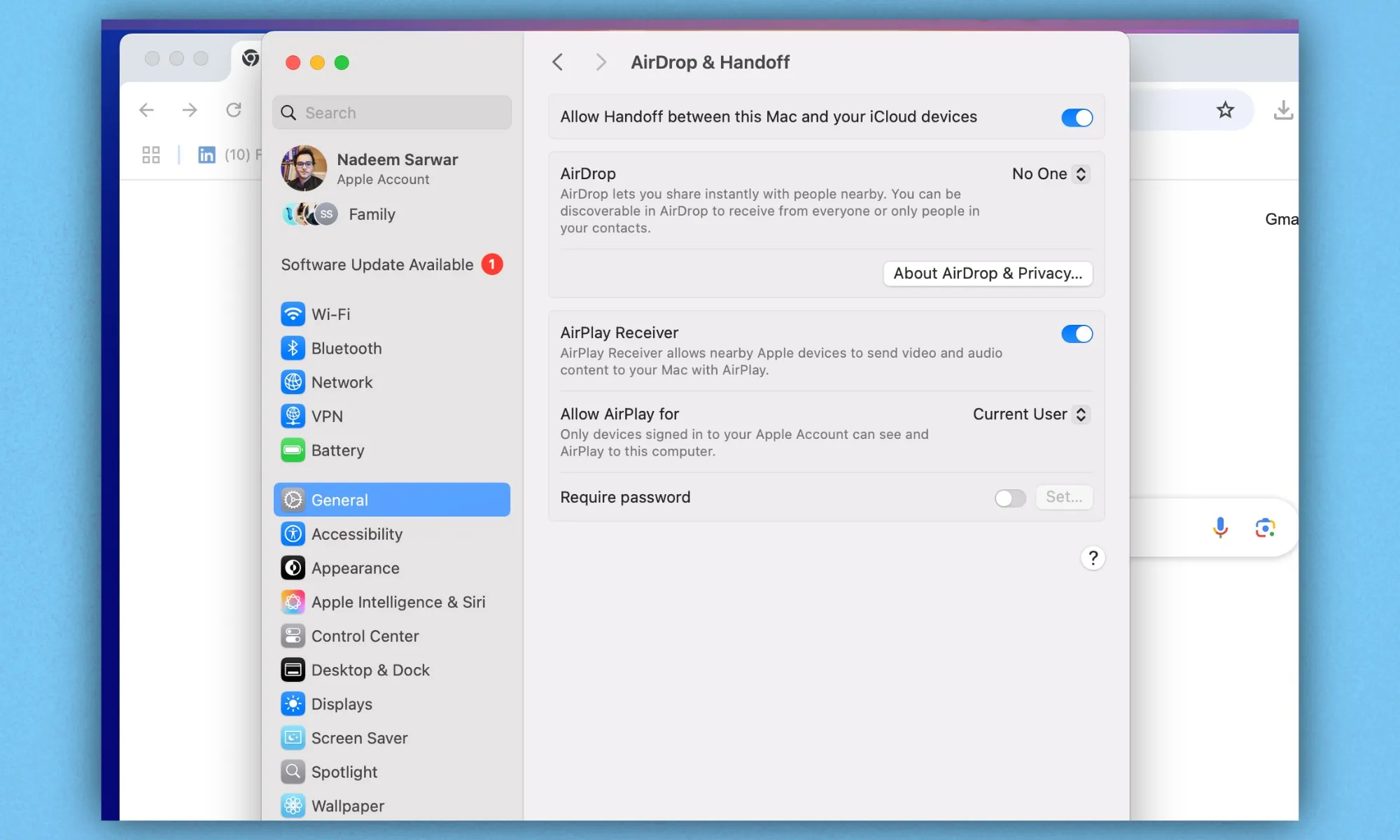

Mac-gebruikers moeten dit pad volgen: Apple-menu > Systeemvoorkeuren > Algemeen > AirDrop en Handoff > AirPlay-ontvanger. U kunt niet altijd oude of defecte apparaten patchen. Daarom is het verstandig om ervoor te zorgen dat de apparaten waarover u op dit moment beschikt, de juiste protocollen hebben om risico's te beperken.

Conclusie

Beveiligingsexperts hebben in het verleden al vaker gebreken in draadloze transmissiesystemen, zoals Bluetooth, aan het licht gebracht. Maar een kwetsbaarheid in AirPlay waardoor code op afstand kan worden uitgevoerd zonder dat er maar één keer op geklikt hoeft te worden, is een waarschuwend verhaal. De boodschap is duidelijk.

De beveiligingsmaatregelen van Apple zijn sterk, maar niet onfeilbaar.

"Wat dit gevaarlijk maakt, is de integratie. AirPlay is niet zomaar een app. Het is een service op systeemniveau die is ingebouwd in iOS, macOS en tvOS. Dus zodra deze laag is gehackt, kan een aanvaller meerdere apparaten tegelijk aanvallen", vertelde Horwitz van TrustNet aan DzTecnium – Tech.

Wat betekent dit voor de gemiddelde gebruiker die geen ervaring heeft met beveiligingsmaatregelen? Het is tijd om de marketingconcepten en -percepties terzijde te schuiven. Volgens Chris Hill, Chief Security Strategist bij BeyondTrust, moeten gebruikers inzicht hebben in het bedreigingslandschap en niet leven met de gedachte dat een bepaald ecosysteem veiliger is dan de rest.

"Bedreigingsactoren zijn opportunistisch en zoeken naar de gemakkelijkste weg met de minste weerstand. Die zullen ze ook vinden. In dit geval deden ze dat met AirPlay en AirBorne", waarschuwt hij. Het komt erop neer dat u uw apparaten up-to-date moet houden, functies die u niet gebruikt moet uitschakelen en alert moet zijn op de netwerkinstellingen.

Reacties zijn gesloten.